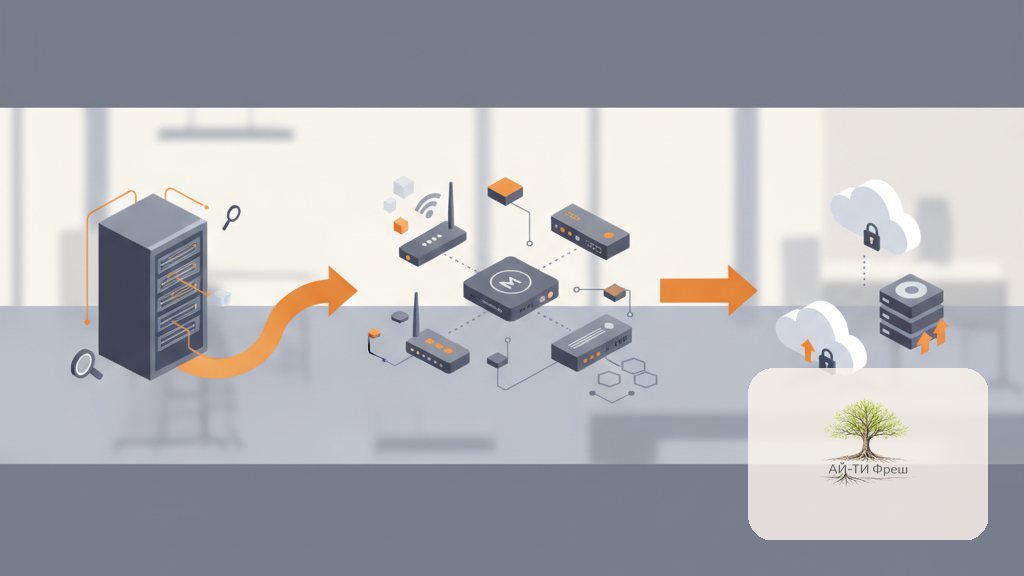

Настройка MikroTik в офисе: пошаговый план внедрения от аудита до бэкапов

Меня зовут Семёнов Евгений Сергеевич, директор АйТи Фреш. За 15+ лет наша команда поставила MikroTik в сотни офисов — от кабинетов ИП с 3 рабочими местами до современных опенспейсов на 150 человек. Этот материал — практический план внедрения, которым я пользуюсь сам. Не про отдельные команды, а про процесс: от первого звонка клиента до сдачи работы с документацией.

Этап 1: аудит и выбор модели

Перед покупкой роутера всегда делаем аудит. Без этого легко ошибиться с моделью и либо переплатить за CCR на офис 10 человек, либо задушить hEX SQ под 80 сотрудников.

| Офис | Модель | Ключевое | Ориентировочно |

|---|---|---|---|

| до 10 ПК | hEX S (RB760iGS) | 5 Gbit-портов, SFP | 6 000 руб |

| 10–30 ПК | RB4011iGS+ | 10 портов, высокий throughput | 17 000 руб |

| 30–80 ПК | CCR2004-1G-12S+2XS | 12 SFP+ и 2 SFP28 | 78 000 руб |

| 80–200 ПК | CCR2116-12G-4S+ | 16 ядер, 32 Gbit NAT | 105 000 руб |

| 200+ ПК | CCR2216-1G-12XS-2XQ | 100G, 55 Gbit IPsec | 340 000 руб |

Не забывайте про свитчи (CRS-серия) и точки доступа (cAP ac, hAP ax2 или сторонние Ubiquiti). В офисе на 40 ПК обычно нужны: 1 роутер, 2 свитча 24-порта, 3–5 точек Wi-Fi.

Этап 2: подготовка топологии и адресации

На этом этапе я рисую схему в draw.io и утверждаю с заказчиком. Минимум три сети, часто — пять или шесть.

| VLAN | Назначение | Подсеть | SSID/Порт |

|---|---|---|---|

| 10 | Офис / рабочие станции | 192.168.10.0/24 | SSID Office |

| 20 | Гостевой Wi-Fi | 192.168.20.0/24 | SSID Guest |

| 30 | Инфраструктура (камеры, принтеры, VoIP) | 192.168.30.0/24 | access-порты |

| 40 | Серверы | 192.168.40.0/24 | trunk в серверную |

| 100 | Management устройств | 192.168.100.0/24 | отдельный VLAN для роутеров и свитчей |

Этап 3: базовая настройка RouterOS

# Сброс

/system reset-configuration no-defaults=yes keep-users=no skip-backup=yes

# Имя и пароль

/system identity set name=gw-office-main

/user set admin disabled=yes

/user add name=itfresh password="StrongPass_2026!" group=full \

address=192.168.10.0/24,192.168.100.0/24

# Обновление

/system package update check-for-updates

/system package update installСразу отключаю лишнее: FTP, Telnet, API, MAC-Server на WAN, Neighbor Discovery на WAN.

Этап 4: интерфейсы, bridge, VLAN

/interface ethernet

set ether1 comment="WAN1 Beeline"

set ether2 comment="WAN2 MTS"

set ether3 comment="Trunk SW01"

set ether4 comment="CAP01"

set ether5 comment="CAP02"

set ether6 comment="Serverroom"

/interface bridge

add name=bridge1 vlan-filtering=yes

/interface bridge port

add bridge=bridge1 interface=ether3

add bridge=bridge1 interface=ether4

add bridge=bridge1 interface=ether5

add bridge=bridge1 interface=ether6

/interface vlan

add interface=bridge1 name=vlan10-office vlan-id=10

add interface=bridge1 name=vlan20-guest vlan-id=20

add interface=bridge1 name=vlan30-infra vlan-id=30

add interface=bridge1 name=vlan40-srv vlan-id=40

add interface=bridge1 name=vlan100-mgmt vlan-id=100

/interface bridge vlan

add bridge=bridge1 vlan-ids=10 tagged=bridge1,ether3,ether4,ether5

add bridge=bridge1 vlan-ids=20 tagged=bridge1,ether3,ether4,ether5

add bridge=bridge1 vlan-ids=30 tagged=bridge1,ether3

add bridge=bridge1 vlan-ids=40 tagged=bridge1,ether3,ether6

add bridge=bridge1 vlan-ids=100 tagged=bridge1,ether3,ether4,ether5,ether6Этап 5: IP, DHCP, DNS

/ip address

add address=192.168.10.1/24 interface=vlan10-office

add address=192.168.20.1/24 interface=vlan20-guest

add address=192.168.30.1/24 interface=vlan30-infra

add address=192.168.40.1/24 interface=vlan40-srv

add address=192.168.100.1/24 interface=vlan100-mgmt

/ip pool

add name=pool-office ranges=192.168.10.50-192.168.10.250

add name=pool-guest ranges=192.168.20.50-192.168.20.250

add name=pool-infra ranges=192.168.30.50-192.168.30.250

/ip dhcp-server

add name=dhcp-office interface=vlan10-office address-pool=pool-office \

lease-time=8h disabled=no

add name=dhcp-guest interface=vlan20-guest address-pool=pool-guest \

lease-time=2h disabled=no

add name=dhcp-infra interface=vlan30-infra address-pool=pool-infra \

lease-time=24h disabled=no

/ip dns set servers=1.1.1.1,8.8.8.8 allow-remote-requests=yes \

cache-size=4096KiBЭтап 6: Wi-Fi через CAPsMAN

/caps-man security

add name=office-sec authentication-types=wpa2-psk,wpa3-psk \

passphrase="OfficeWifi2026!"

add name=guest-sec authentication-types=wpa2-psk passphrase="Guest2026"

/caps-man datapath

add name=dp-office vlan-id=10 vlan-mode=use-tag bridge=bridge1

add name=dp-guest vlan-id=20 vlan-mode=use-tag bridge=bridge1

/caps-man configuration

add name=cfg-office ssid=ITFresh-Office security=office-sec \

datapath=dp-office country=russia

add name=cfg-guest ssid=ITFresh-Guest security=guest-sec \

datapath=dp-guest country=russia

/caps-man manager set enabled=yes

/caps-man provisioning

add action=create-enabled master-configuration=cfg-office \

slave-configurations=cfg-guestЭтап 7: firewall и NAT

Подробные примеры в отдельной статье про правила firewall. Ключевое — always state first, final drop, блок гостевой сети в офис и инфраструктуру, FastTrack на forward.

Этап 8: VPN для удалённых сотрудников

У нас на практике для удалёнки я чаще ставлю WireGuard — он встроен в RouterOS 7, настраивается за 10 минут и легко разворачивается у пользователей через QR-код.

/interface wireguard

add name=wg-office listen-port=13231 mtu=1420

/interface wireguard peers

add interface=wg-office public-key="AbCdEf..." \

allowed-address=10.200.0.10/32 comment="ivanov laptop"

/ip address add address=10.200.0.1/24 interface=wg-office

/ip firewall filter add chain=input protocol=udp dst-port=13231 action=accept

/ip firewall filter add chain=input in-interface=wg-office action=acceptКейс: внедрение MikroTik в инженерном бюро на 48 ПК

В декабре 2025 к нам пришло инженерное бюро — 48 рабочих мест, два этажа в бизнес-центре на Рижской. Старая сеть на TP-Link и неуправляемых свитчах, без VLAN, Wi-Fi общий, регулярные тормоза. Бюджет — до 250 000 руб с монтажом.

За 4 дня мы:

- Поставили CCR2004-1G-12S+2XS + два CRS326-24G-2S+RM + пять cAP ax.

- Проложили оптику между этажами, витую пару cat6 до рабочих мест.

- Настроили 5 VLAN, CAPsMAN с тремя SSID (офис, гости, устройства).

- Два аплинка (Билайн 500/500 + МТС 300/300) с failover.

- WireGuard для 6 удалённых разработчиков.

- Zabbix-мониторинг на виртуалке в серверной, SNMP со всех устройств.

После запуска NAT-throughput — 1,8 Gbps в пике, потери пакетов 0,002%, Wi-Fi-роуминг между этажами за 30 мс. Жалобы на скорость прекратились полностью. Стоимость проекта — 238 000 руб.

Этап 9: документация и бэкапы

- Схема топологии в draw.io — хранить в облаке + офлайн-копия.

- Текстовый экспорт конфигурации

/export file=gw-backup-2026-01-16. - Бинарный бэкап

/system backup save name=gw-backup-2026-01-16 password="...". - Расписание scheduler на ежедневный бэкап и email-отправку.

- Инструкции для сотрудников: пароль гостевого Wi-Fi, контакты поддержки.

Внедрение MikroTik-сети под ключ

Аудит, проектирование, закупка оборудования, монтаж, настройка и документация. Работаем с офисами от 5 до 300 рабочих мест по Москве и области. Гарантия на работы 12 месяцев, план обслуживания — по запросу.

Телефон: +7 903 729-62-41

Telegram: @ITfresh_Boss

Семёнов Евгений Сергеевич, директор АйТи Фреш

FAQ — настройка MikroTik в офисе

- Сколько времени занимает настройка?

- Офис на 30 ПК — 1 рабочий день чистой настройки, плюс полдня на монтаж.

- Нужен ли отдельный админ?

- Нет, 2–4 часа в месяц на обслуживание. Подходит для аутсорсинга.

- Что если уже есть хаотичный MikroTik?

- Аудит, документация, переписать с нуля по шаблону на стенде, переключить за ночь.

- SwOS или RouterOS на свитчах?

- В корпоративном офисе — RouterOS для единообразия инструментов.

- Какой резервный канал?

- Второй провайдер с разным последним километром или LTE-модем.