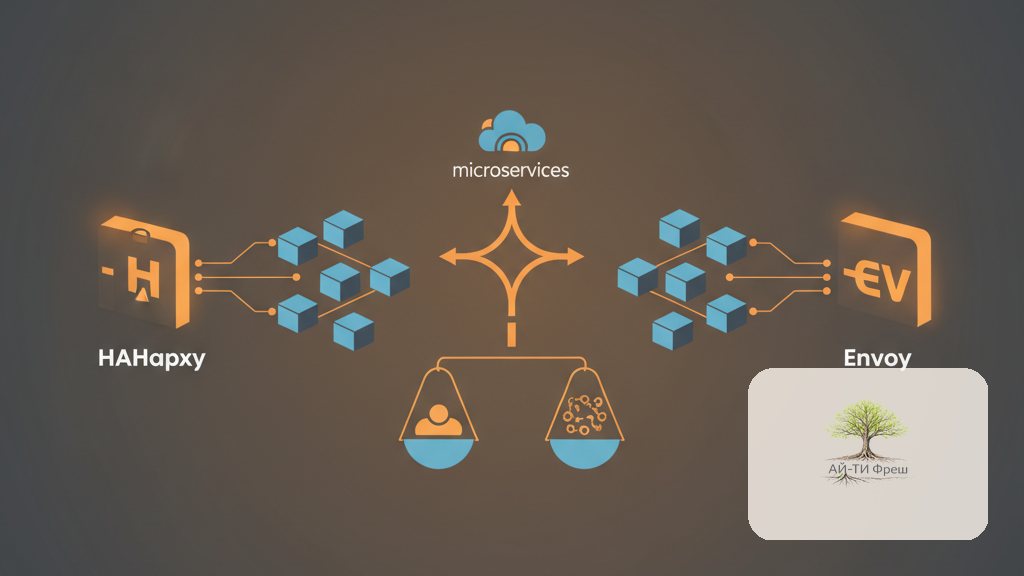

Envoy — прокси, созданный для микросервисов. Главное отличие: конфигурация обновляется динамически через xDS API без перезагрузки.

# envoy.yaml — базовая конфигурация

static_resources:

listeners:

- name: api_listener

address:

socket_address: { address: 0.0.0.0, port_value: 8443 }

filter_chains:

- transport_socket:

name: envoy.transport_sockets.tls

typed_config:

"@type": type.googleapis.com/envoy.extensions.transport_sockets.tls.v3.DownstreamTlsContext

common_tls_context:

tls_certificates:

- certificate_chain: { filename: /etc/ssl/cert.pem }

private_key: { filename: /etc/ssl/key.pem }

filters:

- name: envoy.filters.network.http_connection_manager

typed_config:

"@type": type.googleapis.com/envoy.extensions.filters.network.http_connection_manager.v3.HttpConnectionManager

stat_prefix: ingress

route_config:

virtual_hosts:

- name: api

domains: ["*"]

routes:

- match: { prefix: "/api/orders" }

route: { cluster: orders_service }

- match: { prefix: "/api/payments" }

route:

cluster: payments_service

retry_policy:

retry_on: "5xx,connect-failure"

num_retries: 3

clusters:

- name: orders_service

type: STRICT_DNS

load_assignment:

cluster_name: orders_service

endpoints:

- lb_endpoints:

- endpoint:

address:

socket_address: { address: orders.svc, port_value: 8080 }

health_checks:

- timeout: 2s

interval: 10s

http_health_check: { path: "/health" }

circuit_breakers:

thresholds:

- max_connections: 1000

max_requests: 2000

max_retries: 3

Envoy предоставляет детальные метрики из коробки: latency per route, retry count, circuit breaker trips, upstream health.

Комментарии 0